MAC地址過濾

出自 MBA智库百科(https://wiki.mbalib.com/)

目錄 |

MAC地址過濾是指對通過設備訪問網路的主機的MAC地址進行過濾,禁止或僅允許某些主機通過設備訪問網路。

MAC地址過濾的實現[1]

第一步,查看本地主機的MAC地址。在此介紹一種命令行的方法。在windows98和windows me中,通過“開始”菜單中的“運行”功能,輸入“winipcfg”回車即可得到本地主機的IP地址:在windows2000、windows xp、windows7和vista中,首先通過運行“cmd”打開命令提示符視窗,再運行“ipconfig/all 命令,會得到兩大項的功能, 分別是Windows IP Configuration和Ethernetadapter,在Ethernet adapter(本地連接)項下PhysicalAddress後面的12位十六進位數字即為MAC地址。

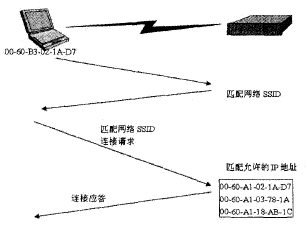

第二步,在AP(無線接入點)配置MAC地址過濾。無線設備接入到WLAN需要依次經過兩個步驟:驗證和授權。MAC地址過濾發生在驗證過程之後。過程如下圖:

當終端設備檢測到AP的信號後,即可發出連接請求,首先是向AP發送身份驗證請求,在這個請求中包含目標網路的SSID,SSID需要在AP中設置,如果該網路為開放網路,SSID就為空,否則就不為空。AP就是根據客戶端發送的SSID來判斷是否通過驗證,當驗證通過後客戶端設備就可以連接AP了。此時就發生了MAC地址過濾,MAC地址過濾有兩種方式,第一種是白名單方式,指允許指定的MAC地址的信息通過而拒絕其他的MAC地址通過,即為;另一種是黑名單方式,指定的MAC地址的信息被拒絕通過外其他的地址均可通過。其中白名單方式的限制相對比較多,安全性也較高,比較適合終端設備比較固定的場合使用,而黑名單方式主要是為了封堵部分用戶而實現的。

MAC地址過濾位於AP中,會起到阻止非信任終端設備訪問的作用。在終端設備試圖與AP連接之前,MAC地址過濾會識別出非信任的MAC地址並阻止通信,使其不能訪問信任網路,但是終端設備仍然可以連接到AP,只是被禁止了進一步的訪問。由此可見,僅僅依靠MAC地址過濾是不夠的,還應該配合其他的策略才能達到較為安全的級別。

MAC地址過濾的優缺點[1]

MAC地址過濾優點如下:

① 使用MAC地址過濾簡化了訪問控制,儘可能在網路邊界阻止了入侵。

② 接受預先確定的用戶。

⑧ 被過濾的MAC地址不能訪問。

④ 提供了第一層的訪問。

雖然MAC地址過濾有上述優點,但它有著與生俱來的一些缺點:

① 使用MAC地址過濾是管理負擔大。管理負擔取決乾訪問該無線網路的客戶端實際數量,客戶端越多,管理負擔越大。特別是單位因為員工的變動而增加、報廢硬體設備時,管理員就應該從訪問控制類表增加或者刪除使用相應MAC地址,這樣就會進一步加大管理負擔。

②使用MAC地址過濾無法檢測出非法的終端設備通過對使用MAC地址編程來欺騙使用MAC地址過濾。因為使用MAC地址過濾雖然能阻止非法的客戶端對信任網路的進一步訪問,但是它不能斷開客戶端與AP的連接,這樣就使得攻擊者可以嗅探到通信,並從幀中公開的位置獲取合法的使用MAC地址。然後通過對無線信號進行監控,一旦授權用戶沒有出現,入侵老就使用授權用戶使用的MAC地址進行訪問。