计算机取证

出自 MBA智库百科(https://wiki.mbalib.com/)

计算机取证(Computer Forensics、计算机取证技术、计算机鉴识、计算机法医学)

目录 |

计算机取证(Computer Forensics、计算机取证技术、计算机鉴识、计算机法医学)是指运用计算机辨析技术,对计算机犯罪行为进行分析以确认罪犯及计算机证据,并据此提起诉讼。也就是针对计算机入侵与犯罪,进行证据获取、保存、分析和出示。计算机证据指在计算机系统运行过程中产生的以其记录的内容来证明案件事实的电磁记录物。从技术上而言,计算机取证是一个对受侵计算机系统进行扫描和破解,以对入侵事件进行重建的过程。可理解为“从计算机上提取证据”即:

- 获取、保存

- 分析

- 出示

- 提供的证据必须可信

计算机取证(Computer Forensics)在打击计算机和网络犯罪中作用十分关键,它的目的是要将犯罪者留在计算机中的“痕迹”作为有效的诉讼证据提供给法庭,以便将犯罪嫌疑人绳之以法。因此,计算机取证是计算机领域和法学领域的一门交叉科学,被用来解决大量的计算机犯罪和事故,包括网络入侵、盗用知识产权和网络欺骗等。

计算机取证的目标[1]

计算机取证的目标 :

使调查的结果能够经受法庭的检查。

计算机取证的基本理念[1]

应该从一开始就把计算机作为物证对待,在不对原有物证进行任何改动或损坏的前提下获取证据;

证明你所获取的证据和原有的数据是相同的;

在不改动数据的前提下对其进行分析;

务必确认你已经完整的记录下你采取的每一个步骤以及采取该步骤的原因。

从技术角度看,计算机取证是分析硬盘、光盘、软盘、Zip磁盘、U盘、内存缓冲和其他形式的储存介质以发现犯罪证据的过程,即计算机取证包括了对以磁介质编码信息方式存储的计算机证据的保护、确认、提取和归档。取证的方法通常是使用软件和工具,按照一些预先定义的程序,全面地检查计算机系统,以提取和保护有关计算机犯罪的证据。

计算机取证主要是围绕电子证据进行的。电子证据也称为计算机证据,是指在计算机或计算机系统运行过程中产生的,以其记录的内容来证明案件事实的电磁记录。多媒体技术的发展,电子证据综合了文本、图形、图像、动画、音频及视频等多种类型的信息。与传统证据一样,电子证据必须是可信、准确、完整、符合法律法规的,是法庭所能够接受的。同时,电子证据与传统证据不同,具有高科技性、无形性和易破坏性等特点。高科技性是指电子证据的产生、储存和传输,都必须借助于计算机技术、存储技术、网络技术等,离开了相应技术设备,电子证据就无法保存和传输。无形性是指电子证据肉眼不能够直接可见的,必须借助适当的工具。易破坏性是指电子证据很容易被篡改、删除而不留任何痕迹。计算机取证要解决的重要问题是电子物证如何收集、如何保护、如何分析和如何展示。

可以用做计算机取证的信息源很多,如系统日志,防火墙与入侵检测系统的工作记录、反病毒软件日志、系统审计记录、网络监控流量、电子邮件、操作系统文件、数据库文件和操作记录、硬盘交换分区、软件设置参数和文件、完成特定功能的脚本文件、Web浏览器数据缓冲、书签、历史记录或会话日志、实时聊天记录等。为了防止被侦查到,具备高科技作案技能犯罪嫌疑人,往往在犯罪活动结束后将自己残留在受害方系统中的“痕迹”擦除掉,如尽量删除或修改日志文件及其他有关记录。但是,一般的删除文件操作,即使在清空了回收站后,如果不是对硬盘进行低级格式化处理或将硬盘空间装满,仍有可能恢复已经删除的文件。

计算机取证的原则[2]

计算机取证的主要原则有以下几点:

首先,尽早搜集证据,并保证其没有受到任何破坏;

其次,必须保证“证据连续性”(有时也被称为“chain of custody”),即在证据被正式提交给法庭时,必须能够说明在证据从最初的获取状态到在法庭上出现状态之间的任何变化,当然最好是没有任何变化;

最后,整个检查、取证过程必须是受到监督的,也就是说,由原告委派的专家所作的所有调查取证工作,都应该受到由其它方委派的专家的监督。

根据电子证据的特点,在进行计算机取证时,首先要尽早搜集证据,并保证其没有受到任何破坏。在取证时必须保证证据连续性,即在证据被正式提交给法庭时,必须能够说明在证据从最初的获取状态到在法庭上出现状态之间的任何变化,当然最好是没有任何变化。特别重要的是,计算机取证的全部过程必须是受到监督的,即由原告委派的专家进行的所有取证工作,都应该受到由其他方委派的专家的监督。计算机取证的通常步骤如下。

(1)保护目标计算机系统。计算机取证时首先必须冻结目标计算机系统,不给犯罪嫌疑人破坏证据的机会。避免出现任何更改系统设置、损坏硬件、破坏数据或病毒感染的情况。

(2)确定电子证据。在计算机存储介质容量越来越大的情况下,必须根据系统的破坏程度,在海量数据中区分哪些是电子证据,哪些是无用数据。要寻找那些由犯罪嫌疑人留下的活动记录作为电子证据,确定这些记录的存放位置和存储方式。

(3)收集电子证据。

- 记录系统的硬件配置和硬件连接情况,以便将计算机系统转移到安全的地方进行分析。

- 对目标系统磁盘中的所有数据进行镜像备份。备份后可对计算机证据进行处理,如果将来出现对收集的电子证据发生疑问时,可通过镜像备份的数据将目标系统恢复到原始状态。

- 用取证工具收集的电子证据,对系统的日期和时间进行记录归档,对可能作为证据的数据进行分析。对关键的证据数据用光盘备份,也可直接将电子证据打印成文件证据。

- 利用程序的自动搜索功能,将可疑为电子证据的文件或数据列表,确认后发送给取证服务器。

- 对网络防火墙和入侵检测系统的日志数据,由于数据量特别大,可先进行光盘备份,保全原始数据,然后进行犯罪信息挖掘。

- 各类电子证据汇集时,将相关的文件证据存入取证服务器的特定目录,将存放目录、文件类型、证据来源等信息存入取证服务器的数据库。

(4)保护电子证据

对调查取证的数据镜像备份介质加封条存放在安全的地方。对获取的电子证据采用安全措施保护,无关人员不得操作存放电子证据的计算机。不轻易删除或修改文件以免引起有价值的证据文件的永久丢失。

计算机取证的取证步骤[2]

在保证以上几项基本原则的情况下,计算机取证工作一般按照下面步骤进行:

第一, 在取证检查中,保护目标计算机系统,避免发生任何的改变、伤害、数据破坏或病毒感染;

第二, 搜索目标系统中的所有文件。包括现存的正常文件,已经被删除但仍存在于磁盘上(即还没有被新文件覆盖)的文件,隐藏文件,受到密码保护的文件和加密文件;

第三, 全部(或尽可能)恢复发现的已删除文件;

第四, 最大程度地显示操作系统或应用程序使用的隐藏文件、临时文件和交换文件的内容;

第五, 如果可能并且如果法律允许,访问被保护或加密文件的内容;

第六,分析在磁盘的特殊区域中发现的所有相关数据。特殊区域至少包括下面两类:①所谓的未分配磁盘空间——虽然目前没有被使用,但可能包含有先前的数据残留;② 文件中的“slack”空间——如果文件的长度不是簇长度的整数倍,那么分配给文件的最后一簇中,会有未被当前文件使用的剩余空间,其中可能包含了先前文件遗留下来的信息,可能是有用的证据;

第七,打印对目标计算机系统的全面分析结果,然后给出分析结论:系统的整体情况,发现的文件结构、数据、和作者的信息,对信息的任何隐藏、删除、保护、加密企图,以及在调查中发现的其它的相关信息;

第八,给出必需的专家证明。

上面提到的计算机取证原则及步骤都是基于一种静态的视点,即事件发生后对目标系统的静态分析。随着计算机犯罪技术手段的提高,这种静态的视点已经无法满足要求,发展趋势是将计算机取证结合到入侵检测等网络安全工具和网络体系结构中,进行动态取证。整个取证过程将更加系统并具有智能性,也将更加灵活多样。

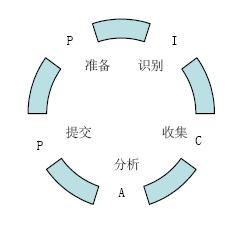

计算机取证的过程[1]

计算机取证的过程

- 取证准备(Preparation)

- 操作准备

- 设备准备

- 证据识别(Identification)

- 现场证据保护

- 设备保管

- 证据收集(Collection)

- 原始证据提取

- 原始证据保存

- 证据分析(Analysis)

- 取证分析

- 结论报告

- 证据提交(Presentation)

- 证据展示

- 证据返还

电子证据需要借助计算机的辅助程序来查看,分析电子证据的信息需要很深的专业知识,应依靠专业的取证专家。通常进行的工作包括。

(1)借助自动取证的文本搜索工具,进行一系列的关键字搜索查找最重要的信息。

(2)对文件属性、文件的摘要和日志进行分析,根据已经获得的文件或数据的用词、语法、写作或软件设计编制风格,推断可能的作者。

(3)利用数据解密技术和密码破译技术,对电子介质中的被保护信息进行强行访问,获取信息。

(4)分析Windows系统的交换文件和硬盘中未分配的空间,这些地方往往存放着犯罪嫌疑人容易忽视的证据。

(5)对电子证据进行智能相关性分析,发掘同一事件不同证据间的联系。如分析分布式拒绝服务攻击证据时,可对某一时间段来自攻击者的IP在不同系统中留下的痕迹,按一定顺序罗列和评估其相关性。

计算机取证常用工具有tcpdump、Argus、NFR、tcpwrapper、sniffers、honeypot、Tripwires、 Network monitor和镜像工具等。

不错