IP地址欺骗

出自 MBA智库百科(https://wiki.mbalib.com/)

目录 |

IP地址欺骗是指行动产生的IP数据包为伪造的源IP地址,以便冒充其他系统或发件人的身份。这是一种黑客的攻击形式,黑客使用一台计算机上网,而借用另外一台机器的IP地址,从而冒充另外一台机器与服务器打交道。

IP地址欺骗的攻击原理[1]

IP地址欺骗包括源地址欺骗和序列号欺骗,是最常见的攻击TCP/IP协议弱点的方法之一。主要的攻击对象是基于IP地址鉴别的网络应用。如UNIX系统中的R系列服务。

1、信任关系

在UNIX系统中,信任关系能够很容易得到,假设在主机A和B上各有一个帐户,在使用主机A时,需要输入主机A上的帐户及密码,使用主机B时,同样也必须输人在主机B上的帐户及密码,主机A和B把你当作两个互相关的用户,显然这有些不便。为减少这种不便,口以在主机A和主机B中建立起两个帐户的相互信任关系。有r这种信任关系,就可以方便地使用任何以R开头的远程调用命令,如;rlogin、rcall、rsh等,而无口令验证的烦恼。这些命令将提供以地址为基础的验证,根据访问者的IP地址,决定允许或拒绝存取服务,即信仟关系是基于IP地址的。

2、TCP序列号猜测

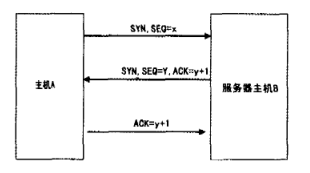

TCP连接的建立包括一个三次握手的过程,由于在某系统中序列号Y的产生规相对简单,就有_r安全隐患如果攻击者解主机A和B之间建立了信任关系,在A不能正常工作时,假冒主机A的II地址,向主机B发送建立TCP连接的请求包,这时如果攻击者能够猜出主机B确认包中的序列号Y,就可以假冒主机A与主机B建立TCP连接。然后通过传送可执行的命令数据,侵入主机B中(如下图所示)。

IP地址欺骗的预防措施[1]

防止此类IP地址欺骗攻击的要点在于,初始序列号变量在系统中的改变速度和时间间隔,通过合理的设置,可以使攻击者无法准确地预测数据序列号。还可以采用(1)抛弃基于地址的信任策略,不允许R类远程调用命令的使用,删除rhosts文件;清空/etc/hosts.equic文件。这将使所有用户使用其它远程通信手段。(2)进行包过滤:若网络是经路由器接入lnternet的那可以利用路由器来进行包过滤。确信只有内部LAN可以使用信任关系,而对于LAN以外的主机要慎重处理。路由器可以滤掉所有来自于外部而希望与内部建立连接的请求。(3)使用加密方法:防止II欺骗最明显的方法就是在通信时要求加密传输和验证。(4)使用随机化的初始序列号:攻击者之所以能够达到攻击目的,一个重要因素就是序列号不是随机选择的或随机增加的,所以,使用随机化的序列号能有效防止攻击。